Implementasi Zero-Trust Architecture pada Infrastruktur Kritis Nasional

Pendahuluan

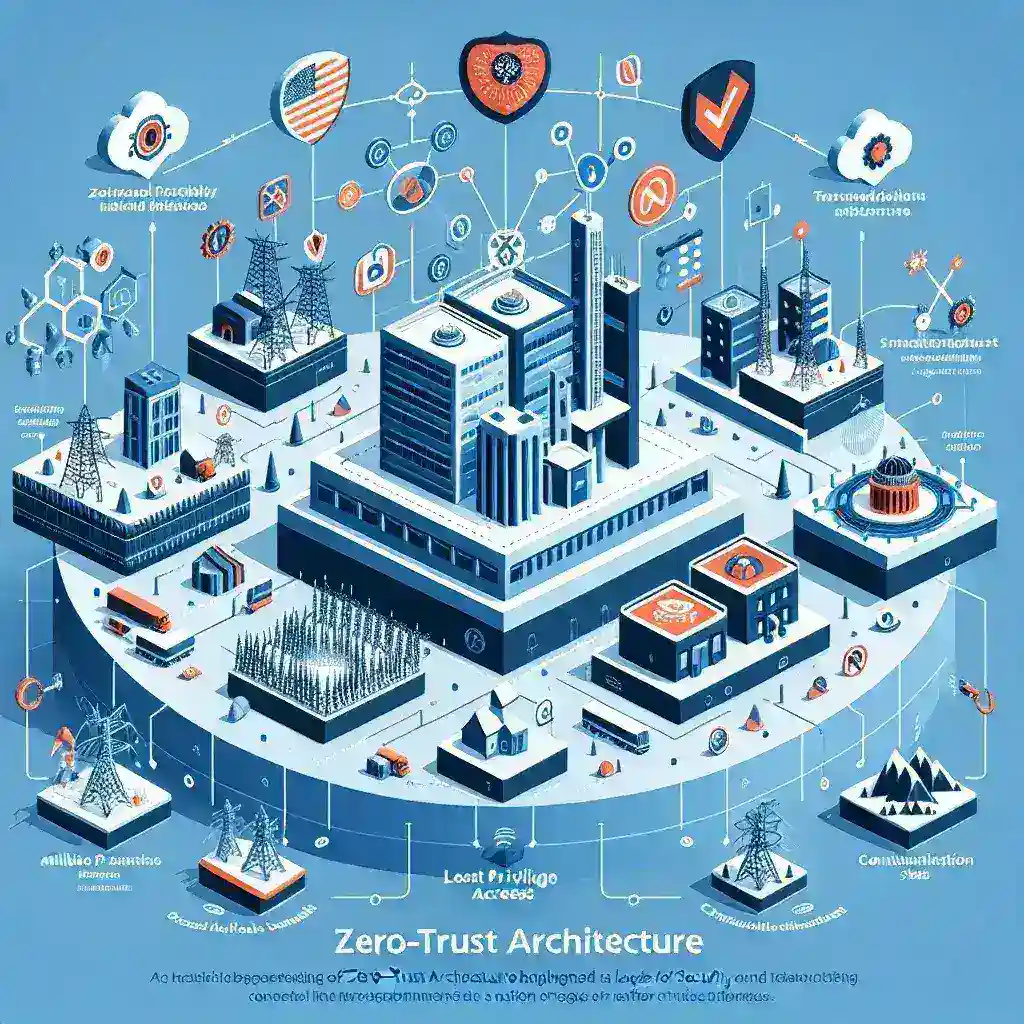

Dalam era digital saat ini, infrastruktur kritis nasional menjadi salah satu aspek yang paling penting untuk dijaga keamanannya. Dengan semakin kompleksnya ancaman siber, pendekatan tradisional terhadap keamanan siber sudah tidak memadai lagi. Oleh karena itu, zero-trust architecture muncul sebagai solusi yang efektif. Artikel ini akan membahas secara mendalam tentang implementasi zero-trust architecture pada infrastruktur kritis nasional.

Apa Itu Zero-Trust Architecture?

Zero-trust architecture adalah model keamanan yang mengasumsikan bahwa tidak ada entitas, baik di dalam maupun di luar jaringan, yang dapat dipercaya secara otomatis. Setiap permintaan akses harus divalidasi dan diaudit, tanpa terkecuali. Pendekatan ini berbeda dengan model tradisional yang sering kali mempercayai pengguna di dalam jaringan, sehingga lebih rentan terhadap serangan.

Prinsip Utama Zero-Trust

- Verifikasi Identitas: Setiap pengguna dan perangkat harus terverifikasi sebelum mendapatkan akses ke sumber daya.

- Minimalisasi Akses: Pengguna hanya diberikan akses yang diperlukan untuk melakukan tugas mereka.

- Segmentasi Jaringan: Jaringan dipecah menjadi beberapa segmen untuk mengisolasi potensi ancaman.

- Audit dan Monitoring: Semua aktivitas harus diaudit secara real-time untuk mendeteksi anomali.

Manfaat Implementasi Zero-Trust pada Infrastruktur Kritis Nasional

Implementasi zero-trust architecture pada infrastruktur kritis nasional memiliki berbagai manfaat, antara lain:

Meningkatkan Keamanan

Penerapan model ini dapat secara signifikan mengurangi risiko serangan siber. Dengan verifikasi identitas yang ketat dan segmentasi jaringan, ancaman dapat ditangani secara lebih efektif.

Adaptasi terhadap Ancaman Baru

Zero-trust architecture dirancang untuk beradaptasi dengan cepat terhadap ancaman baru. Ini menjadikan infrastruktur lebih tangguh dalam menghadapi berbagai jenis serangan.

Efisiensi Operasional

Dengan penerapan otomatisasi dalam proses verifikasi dan audit, organisasi dapat mengurangi beban kerja tim keamanan siber mereka dan meningkatkan efisiensi operasional.

Tantangan dalam Implementasi Zero-Trust

Meskipun memiliki banyak manfaat, implementasi zero-trust architecture juga menghadapi beberapa tantangan, antara lain:

Kompleksitas Implementasi

Menerapkan model ini dapat menjadi proses yang kompleks, terutama bagi organisasi yang memiliki infrastruktur IT yang sudah ada.

Biaya yang Tinggi

Investasi awal untuk teknologi dan pelatihan yang diperlukan untuk beralih ke model zero-trust bisa menjadi cukup mahal.

Resistensi Budaya

Perubahan dalam kebijakan keamanan dapat menghadapi resistensi dari karyawan yang sudah terbiasa dengan cara kerja sebelumnya.

Langkah-Langkah Implementasi Zero-Trust Architecture

Berikut adalah langkah-langkah yang dapat diambil dalam mengimplementasikan zero-trust architecture pada infrastruktur kritis nasional:

1. Melakukan Penilaian Risiko

Pertama, lakukan penilaian risiko untuk mengidentifikasi aset-aset kritis dan potensi ancaman yang dihadapi.

2. Menetapkan Kebijakan Akses

Tentukan kebijakan akses yang jelas berdasarkan prinsip minimalisasi akses. Pastikan bahwa setiap pengguna hanya memiliki akses yang diperlukan.

3. Mengadopsi Teknologi Keamanan

Implementasikan teknologi yang mendukung model zero-trust, seperti sistem otentikasi multifaktor, manajemen identitas, dan solusi keamanan endpoint.

4. Membangun Kesadaran Keamanan

Selenggarakan pelatihan untuk karyawan agar mereka memahami pentingnya kebijakan zero-trust dan cara mengimplementasikannya.

5. Melakukan Monitoring dan Audit

Pastikan bahwa semua aktivitas dalam jaringan diaudit dan dipantau secara teratur untuk mendeteksi potensi pelanggaran.

Kesimpulan

Zero-trust architecture adalah pendekatan yang sangat diperlukan untuk melindungi infrastruktur kritis nasional dari ancaman siber yang semakin canggih. Meskipun ada tantangan dalam implementasinya, manfaat yang ditawarkannya jauh lebih besar. Dengan menerapkan langkah-langkah yang tepat, organisasi dapat menciptakan lingkungan yang lebih aman dan tangguh dalam menghadapi berbagai ancaman di masa depan.